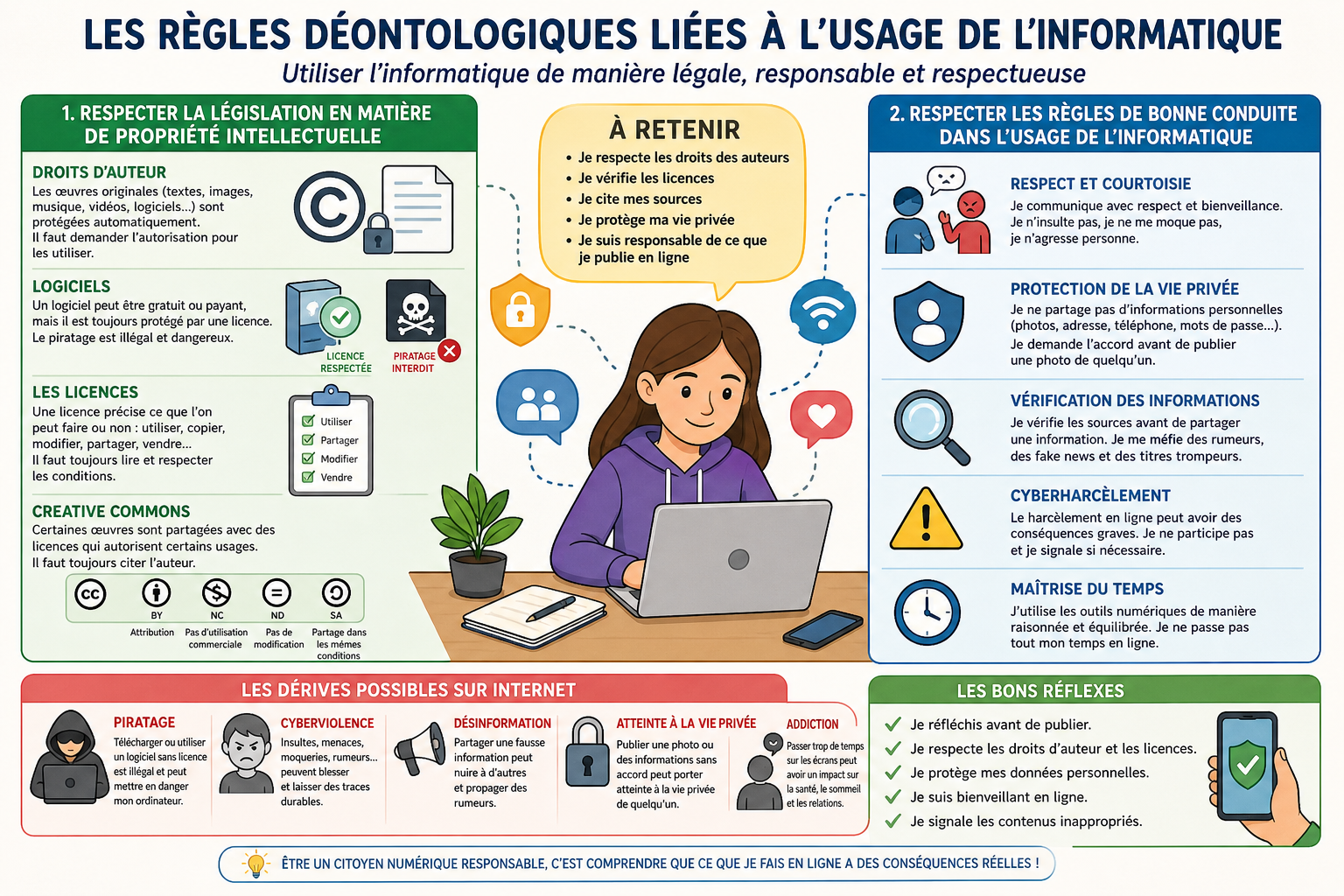

Utiliser l’informatique de manière légale, responsable et respectueuse.

1. Introduction : pourquoi parler de déontologie informatique ?

L’informatique fait partie de notre quotidien : ordinateurs, smartphones, réseaux sociaux, plateformes de streaming, jeux vidéo, logiciels, applications, intelligence artificielle, etc.

Mais utiliser l’informatique ne signifie pas que l’on peut tout faire. Il existe :

- des lois ;

- des droits ;

- des devoirs ;

- des règles de respect ;

- des règles de sécurité ;

- des règles de bonne conduite.

La déontologie informatique désigne l’ensemble des règles morales, sociales et légales à respecter lorsqu’on utilise des outils numériques.

Elle permet de répondre à des questions comme :

- Ai-je le droit de copier une image trouvée sur Internet ?

- Puis-je télécharger gratuitement un logiciel payant ?

- Puis-je partager une photo d’un camarade sans son accord ?

- Puis-je publier une information sans vérifier si elle est vraie ?

- Puis-je utiliser un réseau social pour me moquer de quelqu’un ?

2. Respecter la législation en matière de propriété intellectuelle

2.1. Qu’est-ce que la propriété intellectuelle ?

La propriété intellectuelle protège les créations de l’esprit humain.

Cela concerne par exemple :

- les textes ;

- les photos ;

- les vidéos ;

- les musiques ;

- les dessins ;

- les logos ;

- les sites web ;

- les logiciels ;

- les jeux vidéo ;

- les bases de données ;

- les présentations ;

- les cours ;

- les œuvres créées avec des outils numériques.

En Belgique, le droit d’auteur protège les œuvres originales, y compris les programmes informatiques, les sites web, les photos, les dessins, la musique ou encore les manuels de cours.

2.2. Le droit d’auteur

Le droit d’auteur protège automatiquement une œuvre originale dès sa création.

Cela signifie qu’il n’est pas nécessaire d’écrire « copyright » ou de déposer officiellement une œuvre pour qu’elle soit protégée.

L’auteur possède généralement deux grands types de droits :

a) Les droits moraux

Ils protègent le lien entre l’auteur et son œuvre.

Exemples :

- le droit d’être reconnu comme auteur ;

- le droit de s’opposer à une modification qui dénature son œuvre ;

- le droit de décider si l’œuvre peut être publiée.

b) Les droits patrimoniaux

Ils concernent l’exploitation économique de l’œuvre.

Exemples :

- vendre une œuvre ;

- autoriser sa reproduction ;

- autoriser sa diffusion ;

- autoriser son adaptation ;

- recevoir une rémunération.

2.3. Les droits voisins

Les droits voisins ressemblent au droit d’auteur, mais ils protègent surtout les personnes ou organismes qui participent à la diffusion ou à l’interprétation d’une œuvre.

Ils peuvent concerner :

- les artistes-interprètes ;

- les musiciens ;

- les chanteurs ;

- les comédiens ;

- les producteurs ;

- les organismes de radiodiffusion.

Par exemple, une chanson peut impliquer plusieurs droits :

- l’auteur des paroles ;

- le compositeur de la musique ;

- le chanteur ;

- les musiciens ;

- le producteur ;

- la maison de disque.

Les droits voisins protègent donc la contribution artistique ou financière de ces personnes ou organismes.

3. Les logiciels gratuits et payants

3.1. Tous les logiciels ne sont pas libres d’utilisation

Un logiciel peut être :

- gratuit ;

- payant ;

- libre ;

- open source ;

- propriétaire ;

- en version d’essai ;

- en abonnement ;

- réservé à un usage personnel ou scolaire.

Il ne faut pas confondre gratuit et libre.

Un logiciel peut être gratuit, mais rester protégé par des droits. On peut alors l’utiliser sans payer, mais pas forcément le modifier, le copier ou le revendre.

3.2. Logiciel payant

Un logiciel payant nécessite généralement l’achat d’une licence.

Exemples :

- Microsoft Office ;

- Adobe Photoshop ;

- certains antivirus ;

- certains logiciels de montage vidéo ;

- certains jeux vidéo.

Utiliser une version piratée d’un logiciel payant est illégal.

Cela peut aussi être dangereux, car les logiciels piratés peuvent contenir :

- des virus ;

- des logiciels espions ;

- des chevaux de Troie ;

- des publicités abusives ;

- des failles de sécurité.

3.3. Logiciel gratuit

Un logiciel gratuit peut être utilisé sans payer.

Exemples :

- Google Chrome ;

- VLC ;

- Discord ;

- certaines applications mobiles ;

- certaines versions gratuites de logiciels.

Mais gratuit ne veut pas dire que tout est autorisé.

Il faut vérifier les conditions d’utilisation.

Par exemple, un logiciel gratuit peut être autorisé :

- pour un usage personnel ;

- mais interdit pour un usage commercial ;

- ou interdit à la modification ;

- ou interdit à la redistribution.

3.4. Logiciel libre et open source

Un logiciel libre donne plus de libertés à l’utilisateur.

Il permet souvent :

- d’utiliser le logiciel ;

- d’étudier son fonctionnement ;

- de le modifier ;

- de le partager ;

- parfois de le redistribuer.

Un logiciel open source rend son code source accessible.

Exemples :

- LibreOffice ;

- Firefox ;

- GIMP ;

- Audacity ;

- Linux ;

- Blender.

Mais même un logiciel libre possède une licence. Il faut donc respecter les conditions prévues par cette licence.

4. La notion de licence

4.1. Qu’est-ce qu’une licence ?

Une licence est une autorisation d’utilisation.

Elle précise ce que l’utilisateur peut ou ne peut pas faire avec un logiciel, une image, une musique, une vidéo ou un document.

Pour les logiciels, le SPF Économie rappelle qu’il faut une licence ou une cession de droits pour pouvoir utiliser légalement un logiciel protégé. La licence constitue l’autorisation d’utiliser ce logiciel.

4.2. Ce qu’une licence peut autoriser

Une licence peut autoriser :

- l’installation du logiciel ;

- l’utilisation sur un ou plusieurs appareils ;

- la copie de sauvegarde ;

- l’utilisation personnelle ;

- l’utilisation scolaire ;

- l’utilisation commerciale ;

- la modification ;

- la redistribution ;

- la publication d’un travail dérivé.

4.3. Ce qu’une licence peut interdire

Une licence peut interdire :

- de copier le logiciel ;

- de le vendre ;

- de le modifier ;

- de le partager ;

- de l’utiliser dans un cadre professionnel ;

- de supprimer le nom de l’auteur ;

- de contourner une protection ;

- d’utiliser plusieurs comptes avec une seule licence ;

- de publier une œuvre dérivée.

4.4. Exemple simple d’analyse d’une licence

Lorsqu’on lit une licence, on peut se poser ces questions :

| Question | Réponse à chercher |

|---|---|

| Puis-je utiliser ce logiciel gratuitement ? | Oui / Non / Sous conditions |

| Puis-je l’installer sur plusieurs ordinateurs ? | Oui / Non |

| Puis-je le modifier ? | Oui / Non |

| Puis-je le partager avec un ami ? | Oui / Non |

| Puis-je l’utiliser pour un travail commercial ? | Oui / Non |

| Dois-je citer l’auteur ? | Oui / Non |

| Puis-je vendre une version modifiée ? | Oui / Non |

5. Les licences Creative Commons

5.1. À quoi servent-elles ?

Les licences Creative Commons permettent à un auteur de donner certaines autorisations à l’avance.

Elles sont souvent utilisées pour :

- des images ;

- des musiques ;

- des vidéos ;

- des textes ;

- des ressources pédagogiques ;

- des documents partagés en ligne.

Creative Commons précise que ses licences sont des licences de droit d’auteur : elles permettent aux créateurs d’accorder certains droits au public tout en conservant d’autres droits.

5.2. Les principales conditions Creative Commons

| Symbole | Signification | Explication |

|---|---|---|

| BY | Attribution | Il faut citer l’auteur |

| NC | Non Commercial | Pas d’usage commercial |

| ND | No Derivatives | Pas de modification |

| SA | Share Alike | Partage dans les mêmes conditions |

5.3. Exemples

CC BY

Je peux utiliser, modifier et partager l’œuvre, même commercialement, mais je dois citer l’auteur.

CC BY-NC

Je peux utiliser et modifier l’œuvre, mais pas dans un but commercial. Je dois citer l’auteur.

CC BY-ND

Je peux partager l’œuvre, mais pas la modifier. Je dois citer l’auteur.

CC BY-SA

Je peux modifier et partager l’œuvre, mais je dois utiliser la même licence pour ma version modifiée.

La licence CC BY-SA 4.0, par exemple, autorise le partage et l’adaptation de l’œuvre, y compris pour une utilisation commerciale, à condition de respecter les termes de la licence.

6. Le plagiat

6.1. Définition

Le plagiat consiste à utiliser le travail de quelqu’un d’autre en faisant croire que c’est le sien.

Cela peut concerner :

- un texte copié-collé ;

- une image reprise sans source ;

- une présentation copiée ;

- un devoir généré ou repris sans mention ;

- une traduction automatique copiée sans travail personnel ;

- une idée reprise sans citer la source.

6.2. Exemples de plagiat

| Situation | Plagiat ? |

|---|---|

| Copier un texte de Wikipédia sans citer la source | Oui |

| Reprendre une image Google sans vérifier les droits | Oui, potentiellement |

| Citer une phrase avec guillemets et source | Non |

| Résumer une idée avec ses mots et citer la source | Non |

| Télécharger un devoir tout fait | Oui |

| Utiliser une IA et rendre le texte sans vérification ni mention si le professeur l’interdit | Oui ou comportement non autorisé |

6.3. Comment éviter le plagiat ?

Pour éviter le plagiat, il faut :

- reformuler avec ses propres mots ;

- citer ses sources ;

- utiliser des guillemets pour les citations exactes ;

- vérifier les droits des images ;

- indiquer l’auteur ;

- respecter les consignes du professeur ;

- ne pas présenter comme personnel un travail réalisé par quelqu’un d’autre.

7. Respecter les règles de bonne conduite dans l’usage de l’informatique

7.1. Qu’est-ce que la bonne conduite numérique ?

La bonne conduite numérique consiste à utiliser les outils informatiques de manière :

- respectueuse ;

- responsable ;

- prudente ;

- légale ;

- honnête ;

- bienveillante.

On parle aussi de citoyenneté numérique.

Être citoyen numérique, c’est comprendre que ses actions en ligne ont des conséquences réelles.

8. Les dérives possibles de l’usage d’internet

8.1. La cyberviolence

La cyberviolence désigne les comportements violents ou humiliants réalisés à l’aide d’outils numériques.

Exemples :

- insultes en ligne ;

- moqueries dans un groupe ;

- menaces ;

- diffusion de rumeurs ;

- exclusion volontaire d’un groupe ;

- création d’un faux compte ;

- publication de photos humiliantes ;

- partage de captures d’écran privées.

8.2. Le cyberharcèlement

Le cyberharcèlement est une forme répétée de violence en ligne.

Il peut se produire :

- sur les réseaux sociaux ;

- dans les jeux en ligne ;

- par messages privés ;

- dans des groupes de classe ;

- sur des forums ;

- via des commentaires.

Ce n’est pas « juste une blague » si la personne visée souffre, se sent humiliée ou menacée.

8.3. La désinformation

La désinformation consiste à diffuser une information fausse ou trompeuse.

Elle peut être volontaire ou involontaire.

Exemples :

- fausse nouvelle ;

- image sortie de son contexte ;

- rumeur ;

- montage vidéo ;

- faux témoignage ;

- titre trompeur ;

- deepfake ;

- publication partagée sans vérification.

Avant de partager une information, il faut se demander :

- Qui est l’auteur ?

- Quelle est la source ?

- La date est-elle récente ?

- L’information est-elle confirmée ailleurs ?

- L’image est-elle authentique ?

- Le titre cherche-t-il à choquer ?

- Est-ce une opinion ou un fait ?

8.4. L’atteinte à la vie privée

Internet permet de partager rapidement des informations. Mais certaines informations sont privées.

Exemples :

- adresse ;

- numéro de téléphone ;

- localisation ;

- photos personnelles ;

- conversations privées ;

- mots de passe ;

- informations familiales ;

- résultats scolaires ;

- données médicales ;

- opinions personnelles.

Une photo identifiable d’une personne est une donnée personnelle. Pour les enfants, la publication d’une photo nécessite une attention particulière, notamment en raison du droit à l’image et de la protection de la vie privée.

8.5. Les données personnelles

Une donnée personnelle est une information qui permet d’identifier une personne directement ou indirectement.

Exemples :

- nom ;

- prénom ;

- photo ;

- adresse e-mail ;

- numéro de téléphone ;

- adresse IP ;

- localisation ;

- pseudo reconnaissable ;

- identifiant scolaire ;

- voix ;

- vidéo.

En Belgique, l’âge du consentement numérique dans le cadre du RGPD est fixé à 13 ans, mais les enfants restent considérés comme des personnes vulnérables dont les données doivent être traitées avec attention.

9. Les réseaux sociaux

9.1. Fonctionnement général

Un réseau social permet de :

- créer un profil ;

- publier du contenu ;

- commenter ;

- aimer ;

- partager ;

- suivre d’autres personnes ;

- envoyer des messages ;

- rejoindre des groupes ;

- recevoir des recommandations.

Exemples :

- Instagram ;

- TikTok ;

- Snapchat ;

- YouTube ;

- X ;

- Facebook ;

- Discord ;

- WhatsApp ;

- Twitch.

9.2. Les algorithmes

Les réseaux sociaux utilisent des algorithmes pour décider quels contenus montrer.

Ces algorithmes se basent souvent sur :

- ce que l’utilisateur regarde ;

- ce qu’il aime ;

- ce qu’il commente ;

- le temps passé sur une vidéo ;

- les comptes suivis ;

- les recherches effectuées ;

- les partages ;

- les interactions avec d’autres utilisateurs.

Le but des plateformes est souvent de garder l’utilisateur connecté le plus longtemps possible.

9.3. Les effets possibles des réseaux sociaux

Les réseaux sociaux peuvent avoir des effets positifs :

- garder contact ;

- s’informer ;

- apprendre ;

- découvrir des passions ;

- créer du contenu ;

- partager des projets ;

- développer une communauté ;

- s’exprimer.

Mais ils peuvent aussi avoir des effets négatifs :

- comparaison permanente ;

- perte de temps ;

- addiction ;

- cyberharcèlement ;

- pression sociale ;

- désinformation ;

- exposition excessive de sa vie privée ;

- dépendance aux likes ;

- diffusion incontrôlée de contenus.

10. Analyser les dérives possibles de l’utilisation d’une information

Situation 1 : une photo publiée sans accord

Un élève prend une photo drôle d’un camarade et la publie dans un groupe de classe.

Questions :

- La personne photographiée a-t-elle donné son accord ?

- La photo peut-elle nuire à son image ?

- La publication est-elle respectueuse ?

- Que peut ressentir la personne concernée ?

- Que faire si la photo est déjà partagée ?

Conclusion attendue :

Publier une photo d’une personne sans son accord peut porter atteinte à sa vie privée et à son droit à l’image.

Situation 2 : une rumeur partagée

Un élève reçoit un message disant qu’un professeur va quitter l’école. Il le partage sans vérifier.

Questions :

- L’information est-elle vérifiée ?

- Quelle est la source ?

- Le partage peut-il nuire à quelqu’un ?

- Pourquoi les rumeurs circulent-elles vite ?

- Comment réagir avant de partager ?

Conclusion attendue :

Avant de partager une information, il faut vérifier sa fiabilité.

Situation 3 : une musique utilisée dans une vidéo

Un élève crée une vidéo pour un projet scolaire et ajoute une musique connue téléchargée sur Internet.

Questions :

- La musique est-elle libre de droits ?

- L’élève a-t-il le droit de l’utiliser ?

- Le contexte scolaire change-t-il tout ?

- Peut-il utiliser une musique sous licence Creative Commons ?

- Doit-il citer l’auteur ?

Conclusion attendue :

Une musique trouvée en ligne est souvent protégée. Il faut vérifier la licence avant de l’utiliser.

Situation 4 : un logiciel piraté

Un élève télécharge gratuitement un logiciel normalement payant.

Questions :

- Est-ce légal ?

- Quels sont les risques ?

- Existe-t-il une alternative gratuite ou libre ?

- Quelle différence entre gratuit et piraté ?

- Qui est lésé par ce comportement ?

Conclusion attendue :

Télécharger un logiciel piraté est illégal et peut mettre l’ordinateur en danger.

11. Débat : réseaux sociaux, liberté et responsabilité

Sujet de débat

Les réseaux sociaux permettent-ils vraiment de s’exprimer librement ?

Questions pour lancer le débat

- Peut-on tout dire en ligne ?

- Où s’arrête la liberté d’expression ?

- Une blague peut-elle devenir une violence ?

- Les plateformes doivent-elles supprimer certains contenus ?

- Les parents doivent-ils contrôler les réseaux sociaux des jeunes ?

- Les élèves sont-ils responsables de ce qu’ils partagent ?

- Faut-il interdire les réseaux sociaux avant un certain âge ?

- Les influenceurs ont-ils une responsabilité particulière ?

- Peut-on vivre sans réseaux sociaux aujourd’hui ?

12. Synthèse à retenir

L’usage de l’informatique demande de respecter des règles.

Il faut notamment :

- respecter les droits d’auteur ;

- respecter les licences ;

- ne pas pirater de logiciels ;

- citer ses sources ;

- éviter le plagiat ;

- respecter la vie privée ;

- demander l’accord avant de publier une photo ;

- vérifier les informations avant de les partager ;

- adopter une attitude respectueuse en ligne ;

- réfléchir aux conséquences de ses publications.

13. Vocabulaire essentiel

| Terme | Définition simple |

|---|---|

| Déontologie | Ensemble de règles de bonne conduite |

| Propriété intellectuelle | Protection des créations de l’esprit |

| Droit d’auteur | Droit qui protège une œuvre originale |

| Droits voisins | Droits liés à l’interprétation ou à la diffusion d’une œuvre |

| Licence | Autorisation d’utiliser une œuvre ou un logiciel |

| Logiciel libre | Logiciel que l’on peut utiliser, étudier, modifier et partager selon sa licence |

| Logiciel propriétaire | Logiciel dont l’utilisation est limitée par une licence stricte |

| Plagiat | Fait de copier le travail d’autrui sans le citer |

| Donnée personnelle | Information permettant d’identifier une personne |

| Cyberharcèlement | Harcèlement réalisé via des outils numériques |

| Désinformation | Diffusion d’informations fausses ou trompeuses |

| Droit à l’image | Droit de contrôler l’utilisation de son image |

14. Activité 1 : analyser une licence de logiciel

Consigne

Choisis un logiciel que tu utilises souvent.

Exemples :

- Canva ;

- Spotify ;

- Discord ;

- TikTok ;

- CapCut ;

- Minecraft ;

- LibreOffice ;

- GIMP ;

- Microsoft Word ;

- Google Docs.

Réponds aux questions suivantes :

- Le logiciel est-il gratuit ou payant ?

- Faut-il créer un compte ?

- Peut-on l’utiliser librement ?

- Peut-on l’utiliser dans un cadre scolaire ?

- Peut-on modifier le logiciel ?

- Peut-on partager une copie du logiciel ?

- Le logiciel collecte-t-il des données ?

- Y a-t-il une limite d’âge ?

- Quelles règles importantes as-tu trouvées ?

- Cette licence te semble-t-elle claire ?

15. Activité 2 : vrai ou faux

| Affirmation | Vrai ou faux ? |

|---|---|

| Une image trouvée sur Google est toujours libre d’utilisation. | Faux |

| Un logiciel gratuit peut être protégé par une licence. | Vrai |

| Citer l’auteur permet d’éviter certains cas de plagiat. | Vrai |

| Un logiciel piraté peut contenir un virus. | Vrai |

| On peut publier une photo d’un camarade sans lui demander. | Faux |

| Une information vue sur TikTok est toujours fiable. | Faux |

| Les droits d’auteur peuvent concerner un logiciel. | Vrai |

| Une licence explique ce que l’on peut faire avec une œuvre. | Vrai |

| Le cyberharcèlement peut avoir des conséquences réelles. | Vrai |

| Supprimer une publication efface toujours toutes ses traces. | Faux |

16. Activité 3 : étude de cas

Cas

Lina prépare une présentation pour son cours. Elle trouve une image sur Internet, copie un texte d’un site web et ajoute une musique connue dans sa vidéo. Elle ne cite aucune source parce que « c’est juste pour l’école ».

Questions

- Quels problèmes peut-on repérer ?

- Lina respecte-t-elle les droits d’auteur ?

- Que devrait-elle faire pour corriger son travail ?

- Où peut-elle trouver des images réutilisables ?

- Comment peut-elle citer ses sources ?

- Peut-elle utiliser une musique libre de droits ?

- Que risque-t-elle si elle rend ce travail tel quel ?

Réponse attendue

Lina doit vérifier les droits d’utilisation des images et de la musique, reformuler le texte, citer ses sources et respecter les licences des contenus utilisés.