Objectif général du module

À la fin de ce module, tu dois être capable de :

Créer, configurer et sécuriser un réseau TCP/IP simple, en choisissant le matériel adapté, en réalisant un plan d’adressage IP, en partageant des ressources et en appliquant des règles de sécurité de base.

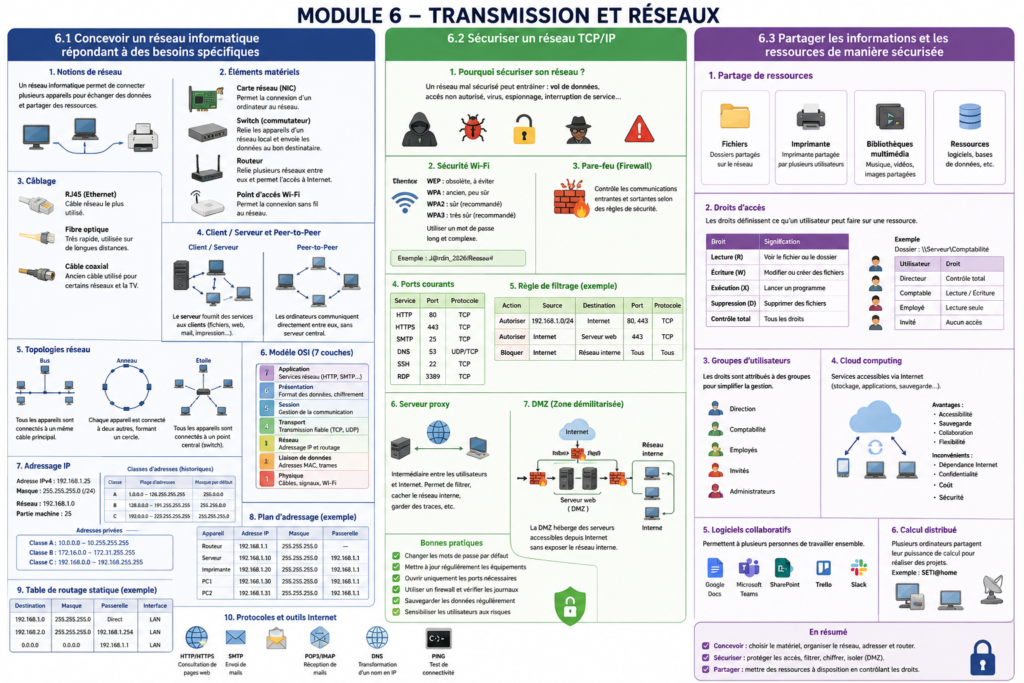

6.1 Concevoir un réseau informatique répondant à des besoins spécifiques

1. Qu’est-ce qu’un réseau informatique ?

Un réseau informatique est un ensemble d’ordinateurs, de serveurs, d’imprimantes ou d’autres appareils connectés entre eux afin d’échanger des données et de partager des ressources.

Exemples de ressources partagées :

- fichiers ;

- imprimantes ;

- connexion Internet ;

- applications ;

- bases de données ;

- dossiers partagés.

Un réseau peut être très petit, par exemple deux ordinateurs reliés entre eux, ou très grand, comme Internet.

2. Les différents types de réseaux

LAN

Un LAN, ou Local Area Network, est un réseau local.

Exemple : le réseau d’une maison, d’une école ou d’une entreprise.

WAN

Un WAN, ou Wide Area Network, est un réseau étendu.

Exemple : Internet.

WLAN

Un WLAN est un réseau local sans fil.

Exemple : un réseau Wi-Fi domestique.

3. Les éléments matériels d’un réseau

La carte réseau

La carte réseau permet à un ordinateur de se connecter à un réseau.

Elle peut être :

- filaire, avec un port RJ45 ;

- sans fil, avec le Wi-Fi.

Chaque carte réseau possède une adresse MAC unique.

Le hub

Un hub est un ancien appareil réseau qui reçoit les données et les renvoie à tous les appareils connectés.

Il ne sait pas identifier le destinataire exact.

Exemple : si un ordinateur envoie un message à un autre, le hub l’envoie quand même à tout le monde.

Aujourd’hui, le hub est rarement utilisé.

Le switch

Un switch, ou commutateur, relie plusieurs appareils dans un réseau local.

Contrairement au hub, il envoie les données uniquement vers l’appareil concerné.

Il utilise les adresses MAC pour savoir à quel appareil envoyer les données.

Exemple : dans une classe informatique, tous les ordinateurs peuvent être reliés à un switch.

Le routeur

Un routeur permet de relier plusieurs réseaux entre eux.

Exemple : à la maison, la box Internet est généralement un routeur. Elle relie le réseau local de la maison à Internet.

Le routeur travaille principalement avec les adresses IP.

Le modem

Le modem permet de se connecter au fournisseur d’accès Internet.

Dans beaucoup de maisons, la box Internet regroupe plusieurs fonctions :

- modem ;

- routeur ;

- point d’accès Wi-Fi ;

- switch.

Le point d’accès Wi-Fi

Un point d’accès Wi-Fi permet à des appareils sans fil de rejoindre le réseau.

Exemples :

- smartphone ;

- tablette ;

- ordinateur portable ;

- imprimante Wi-Fi.

4. Les câbles réseau

Le câble RJ45

Le câble RJ45 est le câble réseau le plus utilisé pour Ethernet.

Il est souvent appelé câble Ethernet.

Il permet de relier :

- un ordinateur à un switch ;

- un switch à un routeur ;

- une imprimante réseau à un switch.

La fibre optique

La fibre optique transmet les données grâce à la lumière.

Avantages :

- très rapide ;

- longue distance ;

- faible perte de signal.

Elle est souvent utilisée pour Internet haut débit ou les grandes infrastructures.

Le câble coaxial

Le câble coaxial est un ancien type de câble utilisé dans certains réseaux et pour la télévision.

Il est moins courant dans les réseaux informatiques modernes.

5. Client / serveur et peer-to-peer

Le modèle client / serveur

Dans un réseau client / serveur, un serveur fournit des services aux clients.

Exemples :

| Serveur | Rôle |

|---|---|

| Serveur de fichiers | Stocke et partage des fichiers |

| Serveur web | Héberge des sites Internet |

| Serveur mail | Gère les e-mails |

| Serveur d’impression | Gère les imprimantes |

Exemple : quand tu vas sur un site web, ton ordinateur est le client et le site est hébergé sur un serveur.

Le réseau peer-to-peer

Dans un réseau peer-to-peer, aussi appelé poste à poste, les ordinateurs communiquent directement entre eux sans serveur central.

Chaque ordinateur peut être à la fois client et serveur.

Exemple : deux ordinateurs qui partagent directement un dossier.

Avantages :

- simple à mettre en place ;

- peu coûteux ;

- adapté aux petits réseaux.

Inconvénients :

- moins sécurisé ;

- difficile à gérer si le réseau grandit ;

- pas de gestion centralisée.

6. Le modèle OSI

Le modèle OSI est un modèle théorique qui explique comment les données circulent dans un réseau.

Il est composé de 7 couches.

| Couche | Nom | Rôle simplifié |

|---|---|---|

| 7 | Application | Services utilisés par l’utilisateur : web, mail… |

| 6 | Présentation | Format des données, chiffrement |

| 5 | Session | Gestion de la communication |

| 4 | Transport | Transmission fiable des données |

| 3 | Réseau | Adressage IP et routage |

| 2 | Liaison de données | Adresses MAC, communication locale |

| 1 | Physique | Câbles, signaux, Wi-Fi |

Exemple simple :

Quand tu ouvres une page web, les données passent par plusieurs couches : application, transport, réseau, liaison, physique.

7. Les topologies réseau

Une topologie réseau décrit la manière dont les appareils sont organisés dans un réseau.

Topologie en bus

Tous les appareils sont connectés à un même câble principal.

Avantages :

- simple ;

- peu coûteux.

Inconvénients :

- si le câble principal tombe en panne, tout le réseau est coupé ;

- performances limitées.

Topologie en anneau

Chaque appareil est connecté à deux autres, formant un cercle.

Les données circulent d’un appareil à l’autre.

Inconvénient : une panne peut perturber tout le réseau.

Topologie en étoile

Tous les appareils sont connectés à un point central, généralement un switch.

C’est la topologie la plus utilisée aujourd’hui.

Avantages :

- facile à gérer ;

- une panne d’un ordinateur ne coupe pas tout le réseau ;

- bonnes performances.

Inconvénient :

- si le switch central tombe en panne, tout le réseau est perturbé.

8. Ethernet et Wi-Fi

Ethernet

Ethernet est une technologie de réseau filaire.

Elle utilise généralement des câbles RJ45.

Avantages :

- stable ;

- rapide ;

- sécurisé ;

- peu sensible aux interférences.

Wi-Fi

Le Wi-Fi permet de se connecter à un réseau sans câble.

Avantages :

- pratique ;

- mobilité ;

- pas besoin de câble.

Inconvénients :

- moins stable qu’Ethernet ;

- sensible aux obstacles ;

- doit être bien sécurisé.

9. Connexion d’un ordinateur à un réseau existant

Pour connecter un ordinateur à un réseau, il faut généralement :

- Brancher un câble RJ45 ou se connecter au Wi-Fi.

- Obtenir une adresse IP.

- Vérifier la passerelle par défaut.

- Vérifier le DNS.

- Tester la connexion.

Une adresse IP peut être donnée :

- automatiquement par un serveur DHCP ;

- manuellement avec une adresse IP statique.

10. Adresse MAC

Une adresse MAC est une adresse physique unique donnée à une carte réseau.

Exemple :

A4:5E:60:12:9B:3F

Elle permet d’identifier un appareil dans un réseau local.

L’adresse MAC fonctionne surtout au niveau de la couche 2 du modèle OSI.

11. Adresse IP

Une adresse IP permet d’identifier un appareil dans un réseau TCP/IP.

Exemple :

192.168.1.25

Une adresse IPv4 est composée de 4 nombres séparés par des points.

Chaque nombre peut aller de 0 à 255.

12. Masque de sous-réseau

Le masque de sous-réseau permet de distinguer :

- la partie réseau ;

- la partie machine.

Exemple :

Adresse IP : 192.168.1.25

Masque : 255.255.255.0

Ici, la partie réseau est :

192.168.1.0

Et la partie machine est :

25

Tous les appareils du réseau 192.168.1.0/24 peuvent communiquer directement entre eux.

13. Notation CIDR

La notation CIDR simplifie l’écriture du masque.

Exemples :

| Masque | CIDR |

|---|---|

| 255.0.0.0 | /8 |

| 255.255.0.0 | /16 |

| 255.255.255.0 | /24 |

| 255.255.255.128 | /25 |

| 255.255.255.192 | /26 |

Exemple :

192.168.1.0/24

signifie :

Réseau : 192.168.1.0

Masque : 255.255.255.0

14. Déterminer si deux ordinateurs sont dans le même réseau

Exemple :

PC1 : 192.168.1.10

Masque : 255.255.255.0

PC2 : 192.168.1.20

Masque : 255.255.255.0

Les deux ordinateurs sont dans le réseau :

192.168.1.0

Ils peuvent communiquer directement.

Autre exemple :

PC1 : 192.168.1.10

Masque : 255.255.255.0

PC2 : 192.168.2.20

Masque : 255.255.255.0

PC1 est dans le réseau :

192.168.1.0

PC2 est dans le réseau :

192.168.2.0

Ils ne sont pas dans le même réseau. Il faut un routeur pour qu’ils communiquent.

15. Classes d’adresses IP

Historiquement, les adresses IPv4 étaient divisées en classes.

| Classe | Plage | Masque par défaut |

|---|---|---|

| A | 1.0.0.0 à 126.255.255.255 | 255.0.0.0 |

| B | 128.0.0.0 à 191.255.255.255 | 255.255.0.0 |

| C | 192.0.0.0 à 223.255.255.255 | 255.255.255.0 |

Aujourd’hui, on utilise surtout la notation CIDR.

16. Adresses privées

Les adresses privées sont utilisées dans les réseaux locaux. Elles ne sont pas directement accessibles depuis Internet.

| Classe | Plage privée |

|---|---|

| A | 10.0.0.0 à 10.255.255.255 |

| B | 172.16.0.0 à 172.31.255.255 |

| C | 192.168.0.0 à 192.168.255.255 |

Exemples courants :

192.168.1.1

192.168.0.10

10.0.0.5

172.16.1.20

17. Plan d’adressage

Un plan d’adressage consiste à organiser les adresses IP d’un réseau.

Exemple pour une petite entreprise :

| Appareil | Adresse IP |

|---|---|

| Routeur | 192.168.1.1 |

| Serveur | 192.168.1.10 |

| Imprimante | 192.168.1.20 |

| PC accueil | 192.168.1.30 |

| PC comptabilité | 192.168.1.31 |

| PC direction | 192.168.1.32 |

Masque :

255.255.255.0

Passerelle :

192.168.1.1

DNS :

192.168.1.1

ou un DNS public, par exemple :

8.8.8.8

18. Table de routage statique simple

Une table de routage indique à un routeur où envoyer les paquets.

Exemple :

| Destination | Masque | Passerelle |

|---|---|---|

| 192.168.1.0 | 255.255.255.0 | Direct |

| 192.168.2.0 | 255.255.255.0 | 192.168.1.254 |

| 0.0.0.0 | 0.0.0.0 | 192.168.1.1 |

La route :

0.0.0.0 / 0.0.0.0

est appelée route par défaut.

Elle est utilisée quand aucune autre route ne correspond.

19. Protocoles et outils Internet

HTTP

HTTP est le protocole utilisé pour consulter des sites web.

Exemple :

http://exemple.com

HTTPS

HTTPS est la version sécurisée de HTTP.

Les données sont chiffrées.

SMTP

SMTP sert à envoyer des e-mails.

POP3

POP3 sert à recevoir des e-mails en les téléchargeant sur l’ordinateur.

Les messages peuvent être supprimés du serveur après téléchargement.

IMAP

IMAP sert aussi à recevoir des e-mails, mais les messages restent synchronisés avec le serveur.

Exemple : si tu lis un mail sur ton téléphone, il est aussi marqué comme lu sur ton ordinateur.

DNS

Le DNS transforme un nom de domaine en adresse IP.

Exemple :

www.google.com

devient une adresse IP compréhensible par les machines.

PING

La commande ping permet de tester si une machine répond sur le réseau.

Exemple :

ping 192.168.1.1

Si la machine répond, la connexion fonctionne probablement.

20. Réseau de domaine et profils itinérants

Réseau de domaine

Un domaine permet de gérer centralement les utilisateurs, les ordinateurs et les droits d’accès.

Exemple : dans une école, chaque élève peut se connecter avec son identifiant sur différents ordinateurs.

Le serveur de domaine contrôle :

- les comptes utilisateurs ;

- les mots de passe ;

- les droits d’accès ;

- les stratégies de sécurité.

Profil itinérant

Un profil itinérant permet à un utilisateur de retrouver ses paramètres personnels sur plusieurs ordinateurs.

Exemple : un élève se connecte sur un PC de la salle 1, puis sur un PC de la salle 2, et retrouve son bureau, ses documents ou ses paramètres.

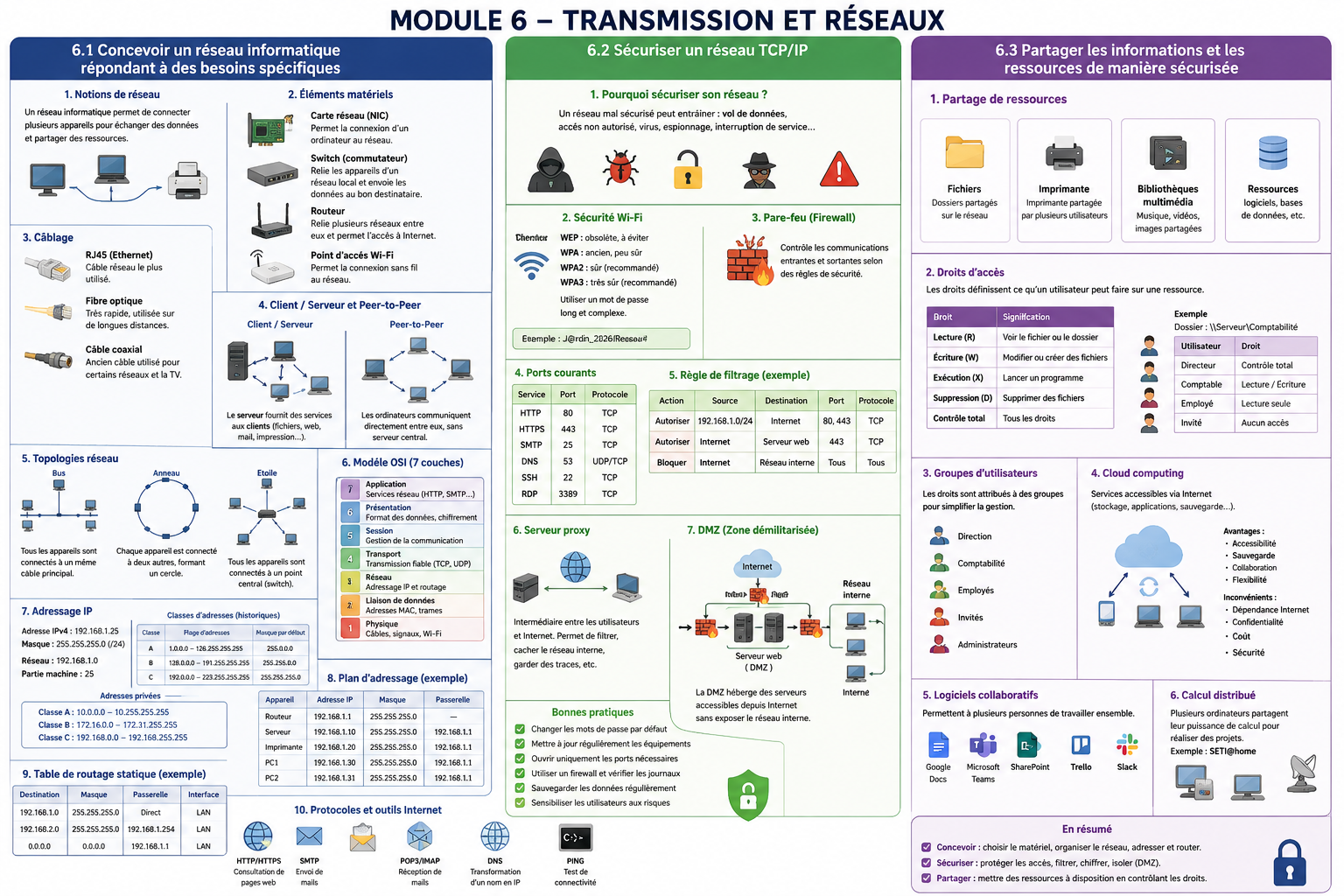

6.2 Sécuriser un réseau TCP/IP

1. Pourquoi sécuriser un réseau ?

Un réseau mal sécurisé peut permettre :

- le vol de données ;

- l’accès non autorisé ;

- la propagation de virus ;

- l’espionnage des communications ;

- la modification ou suppression de fichiers ;

- l’utilisation frauduleuse de la connexion Internet.

2. Cryptage et sécurité

Le cryptage, ou chiffrement, consiste à rendre les données illisibles pour une personne non autorisée.

Exemple simple :

Message original :

Bonjour

Message chiffré :

X7A9Z2

Seule une personne qui possède la bonne clé peut retrouver le message original.

Le chiffrement est utilisé pour :

- le Wi-Fi ;

- les sites HTTPS ;

- les VPN ;

- les fichiers sensibles ;

- les communications sécurisées.

3. Sécurité Wi-Fi : WEP, WPA, WPA2, WPA3

WEP

Le WEP est un ancien système de sécurité Wi-Fi.

Il est aujourd’hui considéré comme faible et dépassé.

Il ne doit plus être utilisé.

WPA

Le WPA est plus sécurisé que WEP, mais il est ancien.

WPA2

Le WPA2 est encore très utilisé.

Il offre une bonne sécurité si le mot de passe est fort.

WPA3

Le WPA3 est plus récent et plus sécurisé.

Quand c’est possible, il faut privilégier WPA2 ou WPA3.

Bonnes pratiques pour une clé Wi-Fi

Un bon mot de passe Wi-Fi doit être :

- long ;

- difficile à deviner ;

- différent du nom du réseau ;

- composé de lettres, chiffres et caractères spéciaux.

Mauvais exemple :

password123

Bon exemple :

Jardin!Reseau_2026#Secure

4. Pare-feu

Un pare-feu, ou firewall, contrôle les communications qui entrent et sortent d’un réseau ou d’un ordinateur.

Il peut :

- autoriser une connexion ;

- bloquer une connexion ;

- filtrer selon l’adresse IP ;

- filtrer selon le port ;

- filtrer selon le protocole.

5. Ports réseau

Un port permet d’identifier un service sur une machine.

Exemples :

| Service | Port |

|---|---|

| HTTP | 80 |

| HTTPS | 443 |

| FTP | 21 |

| SMTP | 25 |

| DNS | 53 |

| IMAP | 143 |

| POP3 | 110 |

| SSH | 22 |

| RDP | 3389 |

Exemple : un serveur web écoute souvent sur les ports 80 et 443.

6. Ouverture de ports

Ouvrir un port signifie autoriser une communication vers un service.

Exemple : si une entreprise héberge un site web, elle doit ouvrir :

Port 80 pour HTTP

Port 443 pour HTTPS

Il ne faut ouvrir que les ports nécessaires.

Chaque port ouvert peut être une porte d’entrée pour une attaque.

7. Règle de filtrage simple

Une règle de filtrage peut ressembler à ceci :

Autoriser les ordinateurs du réseau 192.168.1.0/24 à accéder à Internet.

Bloquer toutes les connexions entrantes non sollicitées.

Autoriser uniquement le port 443 vers le serveur web.

Exemple sous forme de tableau :

| Action | Source | Destination | Port | Protocole |

|---|---|---|---|---|

| Autoriser | 192.168.1.0/24 | Internet | 80, 443 | TCP |

| Autoriser | Internet | Serveur web | 443 | TCP |

| Bloquer | Internet | Réseau interne | Tous | Tous |

8. Serveur proxy

Un serveur proxy sert d’intermédiaire entre les utilisateurs et Internet.

Quand un utilisateur veut accéder à un site, la demande passe par le proxy.

Un proxy peut servir à :

- filtrer les sites ;

- garder des traces de navigation ;

- accélérer l’accès à certains contenus ;

- masquer partiellement le réseau interne ;

- contrôler l’accès à Internet.

Exemple : dans une école, un proxy peut bloquer les sites interdits.

9. DMZ

Une DMZ, ou zone démilitarisée, est une zone réseau séparée du réseau interne.

Elle sert à placer des serveurs accessibles depuis Internet, sans exposer directement le réseau privé.

Exemple :

Internet → DMZ → Réseau interne

Dans une DMZ, on peut placer :

- un serveur web ;

- un serveur mail ;

- un serveur FTP ;

- un serveur DNS public.

But : si le serveur en DMZ est attaqué, le réseau interne reste mieux protégé.

10. Exemple de sécurisation d’un réseau

Situation :

Une petite entreprise possède :

- 10 ordinateurs ;

- une imprimante réseau ;

- un serveur de fichiers ;

- une connexion Wi-Fi ;

- un site web hébergé en interne.

Mesures de sécurité possibles :

| Problème | Solution |

|---|---|

| Accès Wi-Fi non autorisé | WPA2 ou WPA3 avec mot de passe fort |

| Accès aux fichiers sensibles | Droits utilisateurs |

| Attaque depuis Internet | Pare-feu |

| Serveur web exposé | Placement en DMZ |

| Ports inutiles ouverts | Fermeture des ports non nécessaires |

| Navigation non contrôlée | Proxy |

| Intrusion physique | Locaux verrouillés |

6.3 Partager les informations et les ressources de manière sécurisée

1. Partage de fichiers

Le partage de fichiers permet à plusieurs utilisateurs d’accéder à des documents communs.

Exemple :

Dossier partagé : \\Serveur\Comptabilité

Les utilisateurs autorisés peuvent :

- lire ;

- modifier ;

- supprimer ;

- créer des fichiers.

2. Partage d’imprimante

Une imprimante peut être partagée sur le réseau.

Avantages :

- plusieurs utilisateurs utilisent la même imprimante ;

- moins de matériel nécessaire ;

- gestion centralisée.

Exemple :

Imprimante réseau : 192.168.1.20

3. Partage de bibliothèques multimédia

Dans certains réseaux domestiques ou scolaires, on peut partager :

- musiques ;

- vidéos ;

- images ;

- documents.

Exemple : un serveur multimédia peut diffuser des vidéos vers une télévision connectée.

4. Droits d’accès

Les droits d’accès définissent ce qu’un utilisateur peut faire avec une ressource.

Exemples de droits :

| Droit | Signification |

|---|---|

| Lecture | Voir le fichier |

| Écriture | Modifier le fichier |

| Suppression | Supprimer le fichier |

| Exécution | Lancer un programme |

| Contrôle total | Tous les droits |

Exemple de droits

Dossier :

\\Serveur\Direction

| Utilisateur | Droit |

|---|---|

| Directeur | Contrôle total |

| Secrétaire | Lecture et écriture |

| Employé | Aucun accès |

5. Groupes d’utilisateurs

Au lieu de donner des droits à chaque utilisateur, on peut créer des groupes.

Exemples :

- Direction ;

- Comptabilité ;

- Professeurs ;

- Étudiants ;

- Administrateurs.

Ensuite, on donne les droits au groupe.

C’est plus simple à gérer.

6. Cloud computing

Le cloud computing consiste à utiliser des services informatiques accessibles via Internet.

Exemples :

- Google Drive ;

- OneDrive ;

- Dropbox ;

- iCloud ;

- Microsoft 365 ;

- Google Workspace.

Avantages du cloud

| Avantage | Explication |

|---|---|

| Accessibilité | Accès depuis plusieurs appareils |

| Sauvegarde | Données souvent sauvegardées automatiquement |

| Collaboration | Plusieurs utilisateurs travaillent sur un même fichier |

| Flexibilité | Espace et services adaptables |

| Moins de matériel | Pas toujours besoin de serveur local |

Inconvénients du cloud

| Inconvénient | Explication |

|---|---|

| Dépendance à Internet | Sans connexion, accès limité |

| Confidentialité | Les données sont stockées chez un fournisseur |

| Coût | Abonnements possibles |

| Sécurité | Risque de piratage du compte |

| Localisation des données | Les données peuvent être stockées à l’étranger |

7. Logiciels collaboratifs

Un logiciel collaboratif permet à plusieurs personnes de travailler ensemble.

Exemples :

- Google Docs ;

- Microsoft Teams ;

- SharePoint ;

- Trello ;

- Slack ;

- Notion ;

- GitHub.

Fonctions possibles :

- partage de fichiers ;

- commentaires ;

- historique des versions ;

- discussion ;

- visioconférence ;

- gestion de projet.

8. Partage de ressources de calcul

Certains projets utilisent la puissance de plusieurs ordinateurs connectés.

Exemple :

SETI@home

L’idée est que des ordinateurs volontaires partagent une partie de leur puissance de calcul pour aider un projet scientifique.

On appelle cela du calcul distribué.

Synthèse du module

À retenir pour 6.1

Un réseau informatique permet de connecter plusieurs appareils pour échanger des données et partager des ressources.

Il faut connaître :

- les éléments matériels : switch, routeur, hub, carte réseau ;

- les câbles : RJ45, fibre optique, coaxial ;

- les modèles : client/serveur et peer-to-peer ;

- les topologies : bus, anneau, étoile ;

- le modèle OSI ;

- Ethernet et Wi-Fi ;

- les adresses IP, MAC et masques ;

- les classes d’adresses et adresses privées ;

- les protocoles HTTP, SMTP, POP3, IMAP, DNS et PING.

À retenir pour 6.2

Sécuriser un réseau consiste à protéger les données et les accès.

Il faut savoir :

- choisir une sécurité Wi-Fi correcte ;

- configurer un pare-feu ;

- ouvrir uniquement les ports nécessaires ;

- créer une règle de filtrage simple ;

- comprendre le rôle d’un proxy ;

- comprendre le principe d’une DMZ ;

- utiliser le chiffrement.

À retenir pour 6.3

Partager des ressources doit se faire de manière contrôlée.

Il faut savoir :

- partager des fichiers ;

- partager une imprimante ;

- gérer les droits d’accès ;

- utiliser des groupes ;

- comprendre les avantages et limites du cloud ;

- connaître les logiciels collaboratifs.

Exercices

Exercice 1 : reconnaître les éléments réseau

Associe chaque élément à son rôle.

| Élément | Rôle |

|---|---|

| Switch | A. Relie un réseau local à Internet |

| Routeur | B. Relie plusieurs appareils dans un réseau local |

| Carte réseau | C. Permet à un ordinateur de se connecter au réseau |

| Point d’accès Wi-Fi | D. Permet la connexion sans fil |

Réponses :

Switch = B

Routeur = A

Carte réseau = C

Point d’accès Wi-Fi = D

Exercice 2 : même réseau ou pas ?

Indique si les deux machines sont dans le même réseau.

Cas 1

PC1 : 192.168.1.10 / 255.255.255.0

PC2 : 192.168.1.25 / 255.255.255.0

Réponse : oui, même réseau.

Cas 2

PC1 : 192.168.1.10 / 255.255.255.0

PC2 : 192.168.2.10 / 255.255.255.0

Réponse : non, réseaux différents.

Exercice 3 : créer un plan d’adressage

Une entreprise possède :

- 1 routeur ;

- 1 serveur ;

- 1 imprimante ;

- 5 ordinateurs.

Propose un plan d’adressage dans le réseau :

192.168.10.0/24

Correction possible :

| Appareil | Adresse IP |

|---|---|

| Routeur | 192.168.10.1 |

| Serveur | 192.168.10.10 |

| Imprimante | 192.168.10.20 |

| PC1 | 192.168.10.101 |

| PC2 | 192.168.10.102 |

| PC3 | 192.168.10.103 |

| PC4 | 192.168.10.104 |

| PC5 | 192.168.10.105 |

Exercice 4 : choisir les règles de sécurité

Une entreprise veut :

- autoriser la navigation web ;

- bloquer les connexions entrantes ;

- autoriser uniquement l’accès HTTPS à son serveur web.

Règles possibles :

| Action | Source | Destination | Port |

|---|---|---|---|

| Autoriser | Réseau interne | Internet | 80, 443 |

| Autoriser | Internet | Serveur web | 443 |

| Bloquer | Internet | Réseau interne | Tous |

Mini-évaluation

Question 1

Quelle est la différence entre un hub et un switch ?

Réponse : un hub envoie les données à tous les appareils, alors qu’un switch envoie les données uniquement au bon destinataire.

Question 2

À quoi sert une adresse IP ?

Réponse : elle permet d’identifier un appareil sur un réseau TCP/IP.

Question 3

À quoi sert le masque de sous-réseau ?

Réponse : il permet de savoir quelle partie de l’adresse IP correspond au réseau et quelle partie correspond à l’appareil.

Question 4

Pourquoi ne faut-il plus utiliser WEP ?

Réponse : car c’est une ancienne méthode de sécurité Wi-Fi considérée comme faible.

Question 5

À quoi sert une DMZ ?

Réponse : une DMZ sert à placer des serveurs accessibles depuis Internet dans une zone séparée du réseau interne.

Question 6

Quel protocole permet de transformer un nom de domaine en adresse IP ?

Réponse : DNS.

Question 7

Quelle est la différence entre POP3 et IMAP ?

Réponse : POP3 télécharge les e-mails sur l’appareil, tandis qu’IMAP synchronise les e-mails avec le serveur.

Résumé très court à étudier

Un réseau informatique relie plusieurs appareils pour échanger des données et partager des ressources. Les principaux équipements sont la carte réseau, le switch, le routeur, le modem et le point d’accès Wi-Fi. Les réseaux utilisent des adresses IP, des masques de sous-réseau et parfois des tables de routage. Les topologies principales sont le bus, l’anneau et l’étoile. Les protocoles importants sont HTTP, SMTP, POP3, IMAP, DNS et PING.

Pour sécuriser un réseau, on utilise le chiffrement, un mot de passe Wi-Fi fort, un pare-feu, des règles de filtrage, un proxy et éventuellement une DMZ. Les ports doivent être ouverts seulement quand c’est nécessaire.

Le partage de ressources permet de partager des fichiers, imprimantes ou bibliothèques multimédia. Il doit être protégé par des droits d’accès. Le cloud facilite le partage et la collaboration, mais pose des questions de sécurité, de confidentialité et de dépendance à Internet.