Introduction générale

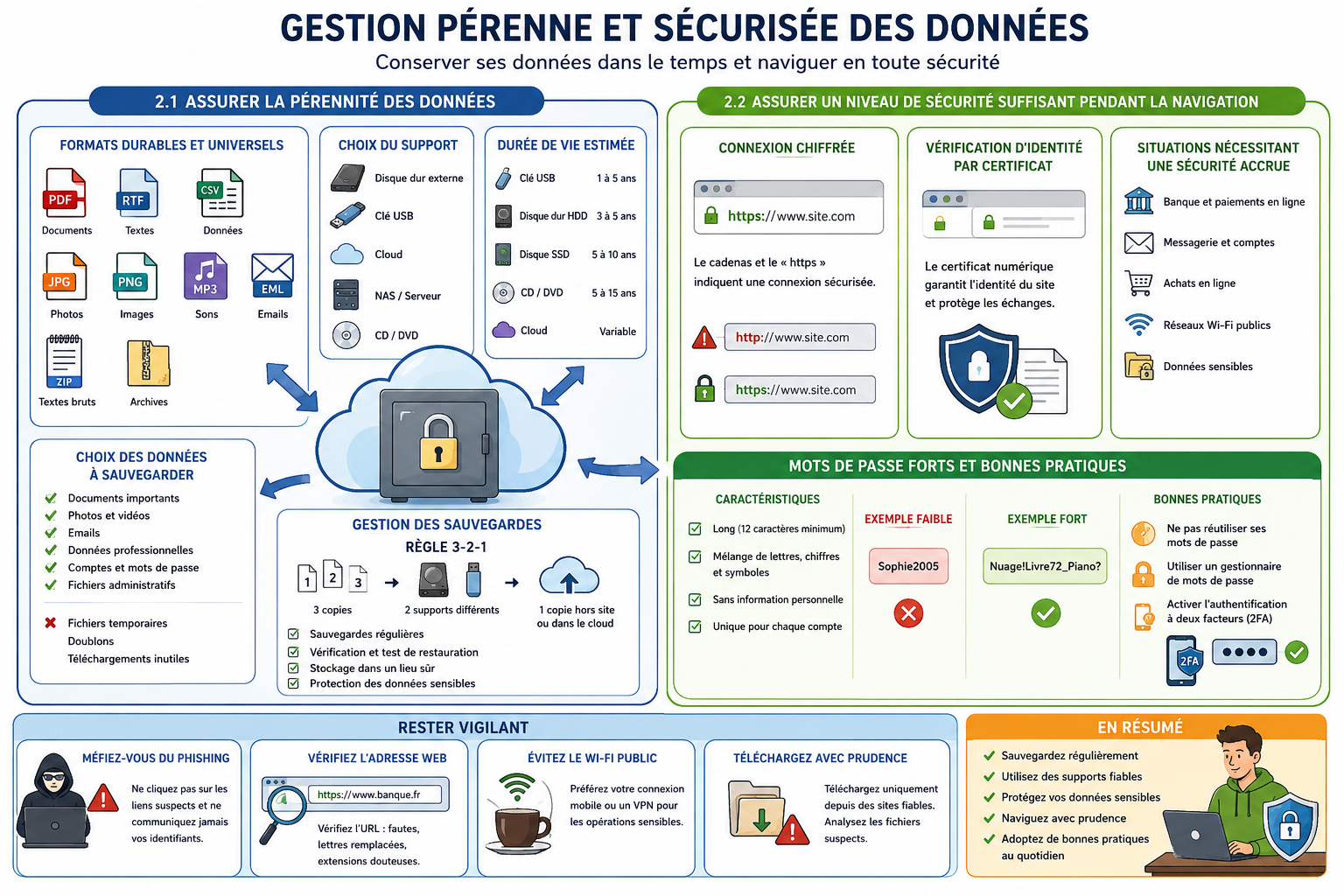

Les données numériques font partie de la vie quotidienne : documents administratifs, photos, vidéos, courriels, fichiers professionnels, mots de passe, factures, travaux scolaires, etc.

Mais ces données peuvent être perdues, modifiées, volées ou devenir illisibles avec le temps. Il est donc important de savoir les conserver durablement et de les protéger lors de leur utilisation, notamment sur Internet.

Ce module aborde deux grands objectifs :

- Assurer la pérennité des données, c’est-à-dire les conserver dans le temps.

- Assurer un niveau de sécurité suffisant pendant la navigation sur Internet.

2.1 Assurer la pérennité des données

1. Qu’est-ce que la pérennité des données ?

La pérennité des données désigne la capacité à conserver des informations numériques dans le temps, de manière à pouvoir les relire, les utiliser et les transmettre plus tard.

Une donnée pérenne est une donnée :

- sauvegardée correctement ;

- stockée sur un support fiable ;

- enregistrée dans un format durable ;

- protégée contre la perte, la corruption ou l’effacement ;

- accessible même plusieurs années plus tard.

Exemple :

Un rapport enregistré uniquement sur une clé USB ancienne peut être perdu si la clé tombe en panne. Le même rapport sauvegardé en PDF sur un disque dur externe et dans un cloud sécurisé a plus de chances d’être conservé durablement.

2. Les formats durables et universels

Un format de fichier permet à un ordinateur de savoir comment lire une donnée. Certains formats sont propriétaires ou liés à un logiciel précis. D’autres sont plus universels et plus durables.

Pour conserver des données dans le temps, il est préférable d’utiliser des formats largement reconnus.

Exemples de formats courants

| Type de donnée | Formats recommandés | Utilisation |

|---|---|---|

| Texte simple | TXT, RTF | Notes, textes sans mise en page complexe |

| Document finalisé | Contrats, factures, rapports, documents officiels | |

| Tableur / données | CSV | Listes, bases de données simples, export de tableaux |

| Images | JPG, PNG | Photos, captures d’écran, logos |

| Son | MP3, WAV | Enregistrements audio, musique |

| Courriels | EML | Sauvegarde d’un email complet |

| Archives compressées | ZIP | Regrouper plusieurs fichiers dans un seul dossier compressé |

3. Choisir le bon format selon la nature des données

Tous les formats ne conviennent pas à toutes les situations.

Le format PDF

Le PDF est adapté aux documents finalisés. Il permet de conserver la mise en page, les polices et les images. Il est souvent utilisé pour les factures, contrats, rapports, CV ou documents administratifs.

Avantage : très répandu et lisible sur presque tous les appareils.

Limite : moins pratique pour modifier le contenu.

Le format RTF

Le RTF est un format texte qui conserve une mise en page simple. Il est compatible avec de nombreux traitements de texte.

Avantage : plus universel que certains formats propriétaires.

Limite : moins moderne et moins adapté aux mises en page complexes.

Le format CSV

Le CSV est utilisé pour stocker des données sous forme de tableau. Il est très utile pour exporter ou importer des listes : clients, produits, statistiques, contacts.

Avantage : simple, léger, lisible par de nombreux logiciels.

Limite : ne conserve pas toujours la mise en forme.

Le format JPG

Le JPG est utilisé pour les photos. Il compresse l’image pour réduire la taille du fichier.

Avantage : léger et très répandu.

Limite : la qualité peut diminuer à chaque modification ou compression.

Le format PNG

Le PNG est utilisé pour les images nécessitant une bonne qualité, comme les logos, captures d’écran ou images avec transparence.

Avantage : bonne qualité et gestion de la transparence.

Limite : fichiers souvent plus lourds que le JPG.

Le format MP3

Le MP3 est utilisé pour les fichiers audio compressés.

Avantage : léger et compatible avec presque tous les appareils.

Limite : compression avec perte de qualité.

Le format EML

Le format EML permet de sauvegarder un email avec son contenu, son expéditeur, son destinataire, sa date et parfois ses pièces jointes.

Avantage : utile comme preuve ou archivage d’un courriel important.

Limite : nécessite parfois un logiciel de messagerie pour être bien lu.

Le format TXT

Le TXT contient du texte brut, sans mise en forme.

Avantage : très durable, très simple, lisible presque partout.

Limite : pas de mise en page, pas d’images, pas de tableaux complexes.

Le format ZIP

Le ZIP permet de compresser et regrouper plusieurs fichiers.

Avantage : pratique pour envoyer ou archiver plusieurs documents ensemble.

Limite : si l’archive est corrompue, plusieurs fichiers peuvent devenir inaccessibles.

4. Choix et sécurisation du support

Un support de stockage est un outil permettant de conserver des données numériques.

Exemples de supports

| Support | Avantages | Risques |

|---|---|---|

| Disque dur interne | Rapide, intégré à l’ordinateur | Panne, vol, virus |

| Disque dur externe | Grande capacité, transportable | Choc, perte, panne |

| Clé USB | Pratique, petite, facile à transporter | Perte, fragilité, faible durée de vie |

| Carte mémoire | Utile pour appareils photo ou téléphones | Petite, facile à perdre |

| Cloud | Accessible partout, souvent synchronisé | Dépend d’Internet et du fournisseur |

| NAS / serveur local | Solution professionnelle, centralisée | Coût, configuration nécessaire |

| CD/DVD | Peu modifiable, archivage possible | Lecteurs moins courants, vieillissement |

5. Durée de vie estimée des supports

La durée de vie d’un support dépend de sa qualité, de son usage et de ses conditions de conservation.

| Support | Durée de vie estimée |

|---|---|

| Clé USB | Quelques années selon l’usage |

| Disque dur HDD | Environ 3 à 5 ans en usage régulier |

| Disque SSD | Plusieurs années, selon le nombre d’écritures |

| Carte mémoire | Variable, souvent quelques années |

| CD/DVD gravé | Variable, parfois 5 à 15 ans |

| Cloud | Dépend du fournisseur et du compte utilisateur |

| Papier imprimé | Peut durer longtemps si bien conservé |

Ces durées sont indicatives. Aucun support n’est éternel. C’est pourquoi il faut faire plusieurs sauvegardes.

6. Le cloud et la confidentialité

Le cloud désigne un service de stockage en ligne. Les fichiers ne sont pas uniquement présents sur l’ordinateur ou le téléphone, mais aussi sur des serveurs distants accessibles via Internet.

Exemples : Google Drive, OneDrive, Dropbox, iCloud.

Avantages du cloud

Le cloud permet :

- d’accéder à ses fichiers depuis plusieurs appareils ;

- de récupérer des données en cas de panne de l’ordinateur ;

- de partager facilement des documents ;

- de synchroniser automatiquement certains dossiers.

Risques du cloud

Le cloud présente aussi des risques :

- piratage du compte ;

- mot de passe trop faible ;

- mauvaise gestion des droits de partage ;

- dépendance au fournisseur ;

- suppression accidentelle synchronisée sur tous les appareils ;

- stockage de données sensibles sur des serveurs externes.

Données sensibles dans le cloud

Certaines données demandent plus de prudence :

- documents d’identité ;

- données bancaires ;

- documents médicaux ;

- contrats ;

- fiches de paie ;

- données professionnelles confidentielles ;

- mots de passe ;

- photos privées.

Pour ces données, il est conseillé d’utiliser un mot de passe fort, l’authentification à deux facteurs, et éventuellement le chiffrement des fichiers.

7. Choisir les données à sauvegarder

Toutes les données n’ont pas la même importance. Il faut identifier celles qui doivent absolument être conservées.

Données à sauvegarder en priorité

- Documents administratifs ;

- factures ;

- contrats ;

- travaux scolaires ou professionnels ;

- photos et vidéos personnelles ;

- contacts ;

- emails importants ;

- bases de données ;

- fichiers comptables ;

- mots de passe, idéalement via un gestionnaire sécurisé ;

- certificats, attestations, diplômes ;

- projets en cours.

Données moins prioritaires

- fichiers temporaires ;

- logiciels réinstallables ;

- téléchargements sans importance ;

- doublons ;

- caches ;

- anciennes versions inutiles.

L’objectif est de ne pas sauvegarder tout sans réfléchir, mais de sauvegarder ce qui a une vraie valeur.

8. La gestion des sauvegardes

Une sauvegarde consiste à faire une copie de ses données pour pouvoir les récupérer en cas de problème.

Pourquoi faire des sauvegardes ?

Les données peuvent être perdues à cause de :

- panne matérielle ;

- erreur humaine ;

- suppression accidentelle ;

- virus ou ransomware ;

- vol de l’appareil ;

- incendie ou dégât des eaux ;

- corruption de fichiers ;

- perte d’un mot de passe ;

- fermeture d’un service en ligne.

La règle 3-2-1

Une bonne méthode de sauvegarde est la règle 3-2-1 :

- 3 copies des données ;

- sur 2 supports différents ;

- dont 1 copie conservée dans un autre lieu ou dans le cloud.

Exemple :

- Une copie sur l’ordinateur.

- Une copie sur un disque dur externe.

- Une copie dans un cloud sécurisé.

Types de sauvegardes

Sauvegarde complète

Elle copie toutes les données sélectionnées.

Avantage : simple à comprendre et à restaurer.

Inconvénient : prend plus de temps et plus d’espace.

Sauvegarde incrémentielle

Elle copie uniquement les fichiers modifiés depuis la dernière sauvegarde.

Avantage : rapide et économique en espace.

Inconvénient : restauration parfois plus complexe.

Sauvegarde différentielle

Elle copie les fichiers modifiés depuis la dernière sauvegarde complète.

Avantage : compromis entre rapidité et simplicité.

Inconvénient : prend plus de place qu’une sauvegarde incrémentielle.

9. Assurer l’intégrité des supports de sauvegarde

L’intégrité signifie que les données sauvegardées restent complètes, lisibles et non modifiées de manière indésirable.

Bonnes pratiques

- Vérifier régulièrement que les fichiers sauvegardés s’ouvrent correctement.

- Étiqueter les supports de sauvegarde.

- Ranger les disques et clés USB dans un endroit sec et sûr.

- Éviter les chocs, l’humidité, la chaleur et les champs magnétiques.

- Ne pas laisser un disque de sauvegarde branché en permanence.

- Remplacer les supports anciens.

- Tester la restauration des données.

- Protéger les sauvegardes sensibles par mot de passe ou chiffrement.

- Mettre à jour régulièrement les copies.

Une sauvegarde non testée n’est pas totalement fiable.

10. Exemple concret de stratégie de sauvegarde

Une personne possède :

- des photos personnelles ;

- des documents administratifs ;

- des factures ;

- des travaux professionnels ;

- des emails importants.

Elle peut mettre en place cette organisation :

- Documents importants en PDF dans un dossier “Archives”.

- Photos classées par année.

- Sauvegarde automatique hebdomadaire sur disque dur externe.

- Copie mensuelle dans un cloud sécurisé.

- Vérification tous les trois mois que les fichiers s’ouvrent correctement.

- Données sensibles protégées par mot de passe.

2.2 Assurer un niveau de sécurité suffisant pendant la navigation

1. Pourquoi sécuriser sa navigation ?

Naviguer sur Internet expose l’utilisateur à différents risques :

- vol d’identifiants ;

- interception de données ;

- faux sites web ;

- arnaques ;

- virus ;

- hameçonnage ;

- usurpation d’identité ;

- paiement frauduleux ;

- fuite de données personnelles.

Il est donc essentiel de reconnaître les situations à risque et d’adopter de bonnes pratiques.

2. La connexion chiffrée

Une connexion chiffrée protège les données échangées entre l’utilisateur et le site web.

Lorsqu’un site utilise une connexion sécurisée, l’adresse commence généralement par :

https://

Le “s” signifie “secure”, c’est-à-dire sécurisé.

Exemple

Adresse non sécurisée :

http://exemple.com

Adresse sécurisée :

https://exemple.com

Sur un site sécurisé, les informations envoyées sont chiffrées. Cela signifie qu’elles sont transformées en un code difficile à lire pour une personne extérieure.

3. Le rôle du cadenas

Dans le navigateur, un cadenas apparaît souvent à côté de l’adresse du site. Il indique que la connexion est chiffrée.

Attention : le cadenas ne signifie pas forcément que le site est honnête. Il signifie seulement que la connexion entre l’utilisateur et le site est protégée.

Un faux site peut aussi utiliser HTTPS. Il faut donc vérifier d’autres éléments.

4. Vérification d’identité par certificat

Un certificat numérique permet de vérifier l’identité d’un site web et de sécuriser la connexion.

Le certificat est délivré par une autorité de certification. Il confirme que le site possède bien le domaine utilisé.

À quoi sert un certificat ?

Il permet :

- d’activer le HTTPS ;

- de chiffrer les échanges ;

- de vérifier que l’on communique avec le bon site ;

- d’éviter certaines formes d’interception.

Exemple

Lorsqu’un utilisateur visite le site de sa banque, le certificat permet de s’assurer que le navigateur communique bien avec le site officiel de la banque et non avec un faux serveur intermédiaire.

5. Situations nécessitant une sécurité accrue

Certaines situations demandent une vigilance particulière.

Exemples

- Consulter son compte bancaire.

- Acheter en ligne.

- Introduire ses données de carte bancaire.

- Se connecter à une adresse email.

- Accéder à un espace administratif.

- Utiliser un réseau Wi-Fi public.

- Télécharger un fichier.

- Introduire un mot de passe.

- Envoyer des documents confidentiels.

- Se connecter à un compte professionnel.

- Utiliser un service médical ou fiscal en ligne.

- Signer électroniquement un document.

Dans ces situations, il faut vérifier l’adresse du site, la présence de HTTPS, la légitimité du service et éviter les réseaux non sécurisés.

6. Les dangers des réseaux Wi-Fi publics

Les réseaux Wi-Fi publics sont disponibles dans les cafés, gares, hôtels, écoles ou aéroports.

Ils sont pratiques, mais parfois peu sécurisés.

Risques

- interception des données ;

- faux réseau Wi-Fi imitant un vrai nom ;

- vol de mots de passe ;

- espionnage de la navigation ;

- infection par logiciel malveillant.

Bonnes pratiques

- Éviter les opérations bancaires sur Wi-Fi public.

- Ne pas entrer de mot de passe sensible si possible.

- Utiliser des sites en HTTPS.

- Désactiver le partage de fichiers.

- Oublier le réseau après utilisation.

- Utiliser un VPN fiable si nécessaire.

- Préférer la connexion mobile pour les opérations sensibles.

7. Les mots de passe

Le mot de passe est souvent la première protection d’un compte. Un mot de passe faible peut être deviné ou cassé rapidement.

Exemples de mots de passe faibles

123456

password

azerty

bonjour

nomprenom

date de naissance

Ces mots de passe sont dangereux car ils sont trop simples, trop courts ou trop faciles à deviner.

8. Choisir un mot de passe fort

Un bon mot de passe doit être :

- long ;

- difficile à deviner ;

- unique pour chaque compte ;

- sans information personnelle évidente ;

- composé idéalement de mots, lettres, chiffres et symboles ;

- impossible à retrouver dans un dictionnaire simple.

Exemple de mot de passe faible

Sophie2005

Il contient un prénom et une date probable.

Exemple de mot de passe plus fort

Nuage!Livre72_Piano?

Il est plus long, contient plusieurs types de caractères et n’est pas directement lié à la personne.

9. La phrase de passe

Une phrase de passe est souvent plus facile à retenir qu’un mot de passe complexe.

Exemple :

MonChatDanseSousLaPluie!47

Une phrase de passe longue est généralement plus solide qu’un mot de passe court avec quelques symboles.

Autre exemple :

Café-Lune-Vélo-Orange-92!

10. Bonnes pratiques pour les mots de passe

Il faut éviter :

- d’utiliser le même mot de passe partout ;

- de noter ses mots de passe sur un papier visible ;

- de les envoyer par email ou message ;

- d’utiliser des informations personnelles ;

- de les partager avec quelqu’un ;

- d’enregistrer ses mots de passe sur un ordinateur public.

Il est conseillé :

- d’utiliser un mot de passe différent par compte ;

- d’activer l’authentification à deux facteurs ;

- d’utiliser un gestionnaire de mots de passe ;

- de changer un mot de passe compromis ;

- de vérifier régulièrement les connexions suspectes ;

- de fermer les sessions sur les appareils partagés.

11. L’authentification à deux facteurs

L’authentification à deux facteurs, aussi appelée 2FA, ajoute une deuxième protection au mot de passe.

Elle peut utiliser :

- un code envoyé par SMS ;

- une application d’authentification ;

- une clé de sécurité physique ;

- une validation sur un autre appareil.

Même si le mot de passe est volé, le pirate ne peut pas toujours accéder au compte sans ce deuxième facteur.

12. Le phishing ou hameçonnage

Le phishing est une technique utilisée pour voler des informations personnelles. L’attaquant se fait passer pour une entreprise, une banque, une administration ou un service connu.

Exemple

Un email prétend venir d’une banque et demande de cliquer sur un lien pour confirmer ses identifiants.

Le lien mène vers un faux site qui ressemble au vrai. Si l’utilisateur entre ses informations, elles sont récupérées par les fraudeurs.

Signes d’alerte

- message urgent ou menaçant ;

- fautes d’orthographe ;

- adresse email étrange ;

- lien suspect ;

- demande de mot de passe ;

- pièce jointe inattendue ;

- promesse trop belle pour être vraie ;

- pression pour agir rapidement.

13. Vérifier une adresse web

Avant d’entrer des informations sensibles, il faut vérifier l’adresse du site.

Exemple de vrai domaine

https://www.banque-exemple.be

Exemple suspect

https://banque-exemple-securite-login.com

Même si l’adresse contient le nom de la banque, ce n’est pas forcément le site officiel.

Il faut faire attention :

- aux lettres remplacées ;

- aux fautes dans le nom ;

- aux extensions étranges ;

- aux sous-domaines trompeurs ;

- aux liens reçus par email ou SMS.

14. Télécharger avec prudence

Le téléchargement de fichiers peut présenter des risques.

Fichiers potentiellement dangereux

- fichiers exécutables ;

- pièces jointes inconnues ;

- archives ZIP suspectes ;

- documents demandant d’activer des macros ;

- logiciels provenant de sites non officiels.

Bonnes pratiques

- Télécharger depuis le site officiel.

- Éviter les logiciels piratés.

- Scanner les fichiers suspects avec un antivirus.

- Ne pas ouvrir une pièce jointe inattendue.

- Se méfier des fichiers reçus par email.

15. Synthèse des bonnes pratiques

Pour la pérennité des données

À retenir :

- choisir des formats durables et universels ;

- sauvegarder les données importantes ;

- utiliser plusieurs supports ;

- appliquer la règle 3-2-1 ;

- vérifier régulièrement les sauvegardes ;

- protéger les données sensibles ;

- remplacer les supports vieillissants ;

- tester la restauration des fichiers.

Pour la sécurité de navigation

À retenir :

- vérifier le HTTPS ;

- contrôler l’adresse du site ;

- se méfier des liens reçus par email ou SMS ;

- utiliser des mots de passe forts ;

- ne pas réutiliser le même mot de passe partout ;

- activer l’authentification à deux facteurs ;

- éviter les opérations sensibles sur Wi-Fi public ;

- télécharger uniquement depuis des sources fiables ;

- rester vigilant face au phishing.

Conclusion

La gestion durable et sécurisée des données repose sur deux idées essentielles : conserver correctement ses informations et les protéger contre les risques numériques.

Une bonne organisation des fichiers, des sauvegardes régulières, des formats adaptés, des supports fiables et une navigation prudente permettent de réduire fortement les risques de perte, de vol ou de compromission des données.

La sécurité numérique n’est pas seulement une question de technologie. Elle dépend aussi du comportement de l’utilisateur. Un utilisateur attentif, organisé et prudent protège mieux ses données.